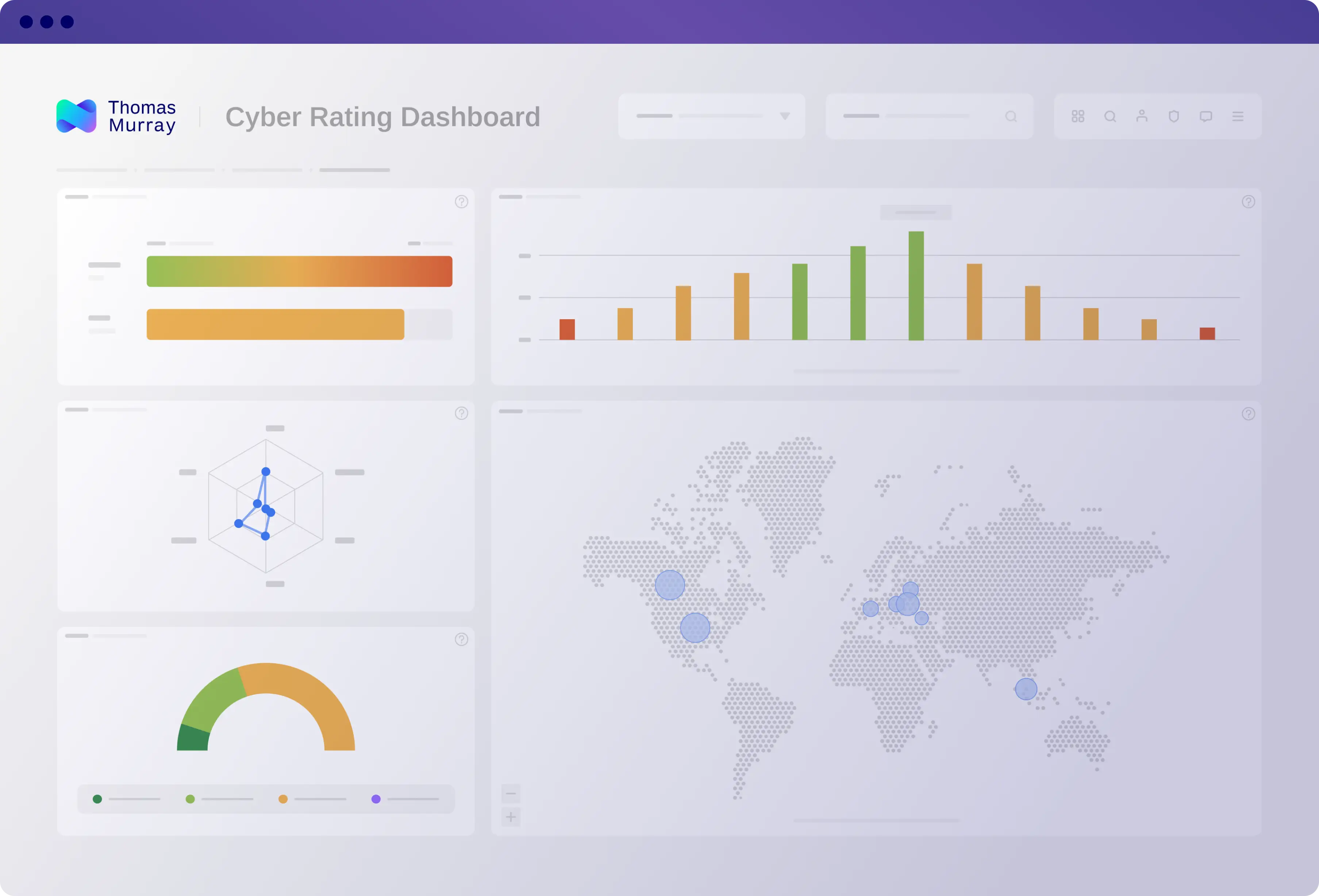

Continuously monitor

Monitor the security posture of your third parties in real time with automated, objective security ratings. Set alerts to find out when your critical service providers expose vulnerabilities, and grant access to their IT security teams so they can engage with the assessment to improve their score. Generate regular reporting for your board, regulator and other stakeholders to demonstrate thorough, proactive oversight.

Conduct a deep assessment

Use Orbit Diligence to access Thomas Murray’s library of digitised IT security questionnaires, with auto-scoring, in-platform vendor communication, document storage and reporting. Automate the issuance of questionnaires and leverage Orbit’s intuitive workflows to save both you and your third parties time and manual effort.

Take action

Escalate with a potentially high-risk third-party by providing full access to its security rating and threat intelligence assessment, automatically flagging high-impact remediation so that their IT security team can begin improving their score from day one. Thomas Murray’s cyber security analysts will engage with your third parties to help them understand, contextualise and implement their assessment – you only need to make the introduction.

Have any questions?

Have any questions?

Simplify your vendor risk

Automated

By combining automated “external” security ratings and digitised “internal” IT security questionnaire, you can establish a sophisticated monitoring programme without adding to budget or headcount.

Centralised

Orbit is the only solution which combines expert security ratings with deep due diligence capacities, meaning that you can centralise your third-party risk management on a single, easy-to-use platform.

Compliant

Orbit is designed to help lean teams meet stringent regulatory requirements. We help clients achieve compliance by demonstrating a proactive approach with deep assessments, tailored reporting and audit trails.

We safeguard clients and their communities

Northern Trust

“Thomas Murray proporciona a Northern Trust una variedad de productos, servicios y tecnología de solicitud de propuesta para la recolección de propuestas, lo que brinda una solución eficiente y rentable que libera a nuestros gerentes bancarios para que se concentren en actividades de mayor valor.”

Petroleum Development Oman Pension Fund

“Thomas Murray ha sido un aliado valioso en el proceso de selección de nuestro custodio para Petroleum Development Oman Pension Fund.”

ATHEX

“Thomas Murray ahora juega un papel clave para ayudarnos a detectar y remediar problemas en nuestra postura de seguridad, de la misma manera que a cuantificar, para nuestros directores y clientes, el rendimiento de seguridad de ATHEX.”

Manage

Attack surface discovery

- Automated discovery of digital assets.

- Eliminate false positives.

- Monitor for changes.

Security ratings

- Organisation security ratings.

- Domain security ratings.

- Benchmarking.

Attack surface reduction

- Breaches.

- Vulnerabilities.

- Misconfigurations.

Monitor

Reporting and benchmarking

- C-Suite reporting.

- Alerts and automated reports.

- Custom competitor analysis.

Enquiries and improvements

- Live enquiries tool.

- Access to expert analysts.

- Track organisation and domain scores.

Integration

- APIs.

Oversight

- Accounts and permissions.

- Historical scores.

- Account security.

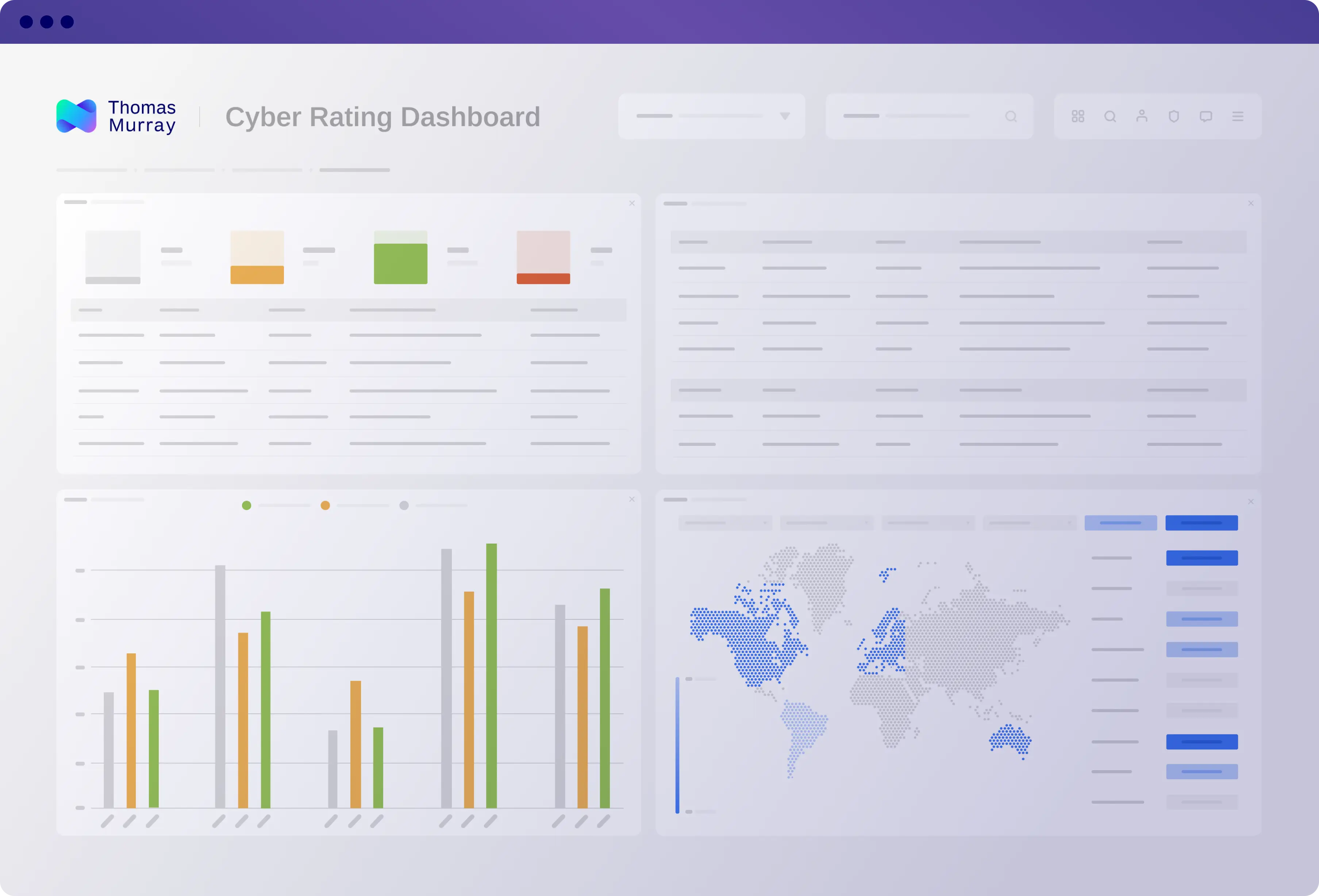

Escalate

Third parties

- Provide free access for remediation.

- Monitor changes.

IT security questionnaires

- Issue and analyse.

- Manage and monitor.

- Assess and remediate.

Vendor due diligence and selection

- Standard and custom questionnaires.

- Track, report and benchmark.

Insights

Thomas Murray anuncia acuerdo con Malta con Diligex

Thomas Murray, la firma global de inteligencia de riesgos y ciberseguridad, anunció hoy un acuerdo de distribución con Diligex.

Ejercicios de mesa: Por dónde empezar

Saber cómo lidiar con las consecuencias de un importante incidente cibernético es tan importante como saber cómo prepararse para uno.

Contact an expert